Dysk twardy ma 50 lat

12 września 2006, 09:49Dyski twarde radykalnie zmieniły sposób organizacji danych w pamięciach masowych. Te zasłużone w przemyśle IT urządzenia obchodzą swój 50. jubileusz.

Konserwatyści za Open Source

10 marca 2007, 11:31Premier torysowskiego gabinetu cieni, George Osborne, uważa, że administracja państwowa Wielkiej Brytanii mogłaby zaoszczędzić rocznie ponad 600 milionów funtów, jeśli wykorzystywałaby opensource’owe oprogramowanie. Jego zdaniem oszczędności sięgnęłyby nawet 5% wydatków państwa na IT.

Acer z Linuksem

3 sierpnia 2007, 07:40Acer poinformował, że ma jednak zamiar sprzedawać w Wielkiej Brytanii pecety z preinstalowanym systemem Linux. Jeszcze przed kilkoma dniami firma twierdziła, że nie znajdą się one w jej ofercie ze względu na brak popytu.

Rząd USA ma kłopot

18 stycznia 2008, 11:49Rząd USA ma poważny problem, a sposób jego rozwiązania może zaważyć np. na przyszłej polityce wobec sieci P2P. Tym razem jednak nie chodzi o piractwo, a o pornografię dziecięcą.

Obrazy w parze

25 czerwca 2008, 11:03Fizycy z Izraelskiego Instytutu Technologii Technion oraz z Instytutu Weizmanna potrafią przechowywać obrazy w gorącym gazie. Opracowana przez nich metoda pozwala na zapisanie skomplikowanego obrazu w oparach zawierających rubid na 30 mikrosekund. Technologia ta może przydać się w technikach przetwarzania obrazów oraz w obliczeniach kwantowych czy kwantowej komunikacji.

Pogoda dla pacjenta

15 grudnia 2008, 02:12Co łączy nowotwór z pogodą? Znacznie więcej, niż mogłoby się wydawać.

"Gówniana" publikacja przyjęta do druku

12 czerwca 2009, 17:36Po czym odróżnić dobre czasopismo naukowe od słabego? Zwykle korzysta się w tym celu z tzw. impact factor, czyli międzynarodowej listy uwzględniającej reputację w oczach badaczy. Niektórzy wolą jednak... pójść na całość i sprawdzić, jak wielki absurd można "wcisnąć" jako publikację naukową.

Mozilla blokuje Microsoft

19 października 2009, 10:30Mozilla poinformowała o zablokowaniu w Firefoksie możliwości zainstalowania wtyczki Microsoftu. Składała się ona z dwóch części - dodatku .NET Framework Assistant i właściwej wtyczki Windows Presentation Foundation.

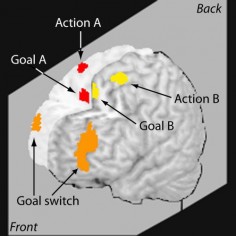

Dwuzadaniowość zapisana w mózgu

16 kwietnia 2010, 09:24Niezdolność do zajmowania się więcej niż dwoma zadaniami naraz jest zakorzeniona w naszym mózgu – postulują naukowcy z École Normale Supérieure oraz instytutu badawczego INSERM w Paryżu.

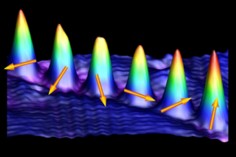

Procesor napędzany ciepłem

15 października 2010, 19:51Rozwój nauki i technologii często zadziwia odkryciami. Ale bywa, że jeszcze większe zdumienie budzą odkrycia pojawiające się na skrzyżowaniu różnych dziedzin badań. Takim krzyżowym wynalazkiem jest termospintronika, która pozwoli być może stworzyć komputer napędzany ciepłem, zamiast prądu.